Supply Chain Attacks: Cand esti atacat prin furnizorii in care ai cea mai mare incredere

Imagineaza-ti ca ti-ai montat cea mai scumpa usa blindata la intrarea in firma, ai camere de luat vederi si paznici. Nimeni nu poate intra nepoftit. Dar ce te faci daca hotul este chiar instalatorul pe care l-ai chemat sa repare chiuveta si caruia i-ai deschis usa de bunavoie?

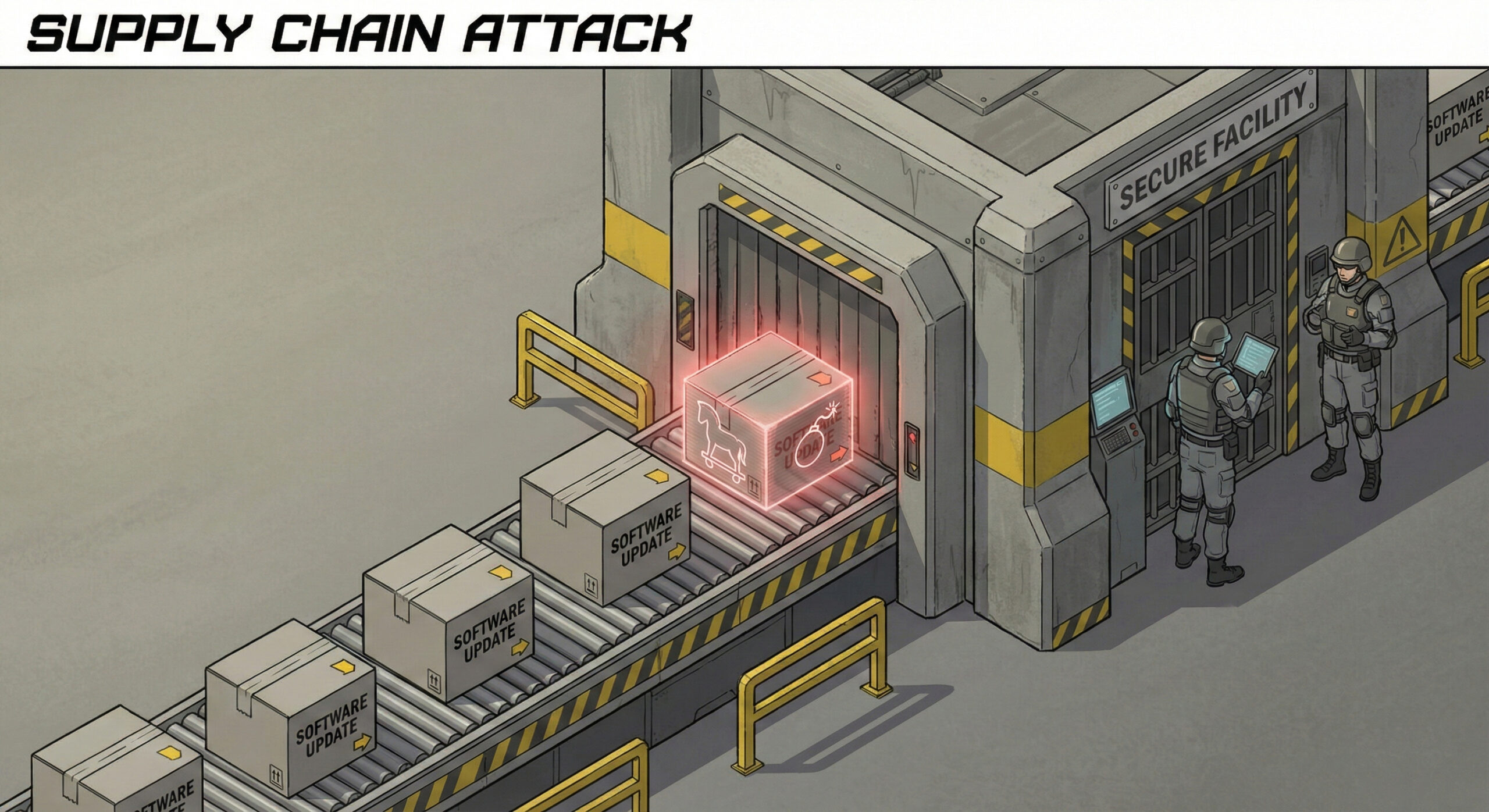

In lumea digitala, acest scenariu se numeste Supply Chain Attack (Atac asupra lantului de aprovizionare). In 2026, hackerii au inteles ca marile companii sunt greu de spart direct, asa ca ataca tinte mai usoare: furnizorii lor de software. La Altanet Craiova consideram ca acesta este unul dintre cele mai perfide riscuri pentru mediul de business actual.

Ce inseamna un atac pe lantul de aprovizionare?

Companiile moderne nu isi construiesc tot softul de la zero. Folosim zeci de programe „gata facute”: aplicatii de contabilitate, plugin-uri pentru site-uri, drivere de imprimanta sau platforme de monitorizare a retelei.

Hackerii nu te ataca pe tine. Ei sparg serverele companiei care produce acel soft (furnizorul) si infecteaza urmatoarea actualizare (update). Tu, fiind un client constiincios, iti faci update-ul crezand ca e spre binele tau. In realitate, tocmai ai instalat singur virusul in inima sistemului tau.

De ce este atat de periculos?

Acest tip de atac ocoleste aproape toate masurile de securitate clasice:

- Increderea oarba: Antivirusul tau are incredere in softurile semnate digital de producatori mari (cum ar fi Microsoft, Adobe sau furnizori locali de ERP). Daca sursa este compromisa, antivirusul nu va detecta nimic suspect initial.

- Accesul privilegiat: De obicei, programele de mentenanta sau de administrare ruleaza cu drepturi maxime (Administrator). Odata infectate, ele ofera hackerilor cheile intregului regat.

Cum te protejezi de propriii furnizori?

Este dificil, dar nu imposibil. Trebuie sa adopti o mentalitate de tip „Zero Trust” (Nu ai incredere in nimeni):

- Inventarierea software-ului: Trebuie sa stii exact ce programe ruleaza in firma ta si cine le produce. Folosesti un plugin obscur de WordPress facut de un student? Acela este un punct slab.

- Monitorizarea comportamentului: Chiar daca un program este „de incredere”, daca dintr-odata incepe sa trimita date catre un server din Rusia sau China la miezul noptii, trebuie blocat imediat. Uneltele de tip EDR (Endpoint Detection and Response) fac exact asta.

- Segmentarea retelei: Nu lasa serverul de imprimante sa comunice cu serverul de baze de date. Daca furnizorul de imprimante este compromis, hackerii sa ramana izolati acolo.

Pentru a vedea exemple concrete si a intelege mecanica din spatele acestor incidente, poti citi explicatiile din Centrul de Invatare Cloudflare despre atacurile Supply Chain.

Concluzie

Securitatea ta este la fel de puternica precum cea mai slaba veriga din lantul tau de furnizori. Nu este suficient sa te pazesti singur; trebuie sa ceri standarde inalte de la toti cei cu care lucrezi.

Vrei sa stii daca reteaua ta este pregatita sa detecteze activitati suspecte venite din interior? Oferim solutii avansate de monitorizare si servicii IT proactive. Intra pe pagina noastra de contact si hai sa securizam tot lantul.

Acest material face parte din seria educationala Altanet despre siguranta digitala. Vrei sa stii la ce alte riscuri esti expus anul acesta? Vezi Lista completa a amenintarilor cibernetice din 2026.

Lasă un răspuns